ما هو معيار (ISO 27001)؟ وكيف يضمن أمن معلوماتك وامتثالك في السعودية؟

ما هو (ISO 27001)؟ دليلك الشامل لمعيار أمن المعلومات ومتطلباته الأساسية. اكتشف كيف يساعدك في تحقيق الامتثال السيبراني وحماية الأصول الرقمية في السعودية، واستفد من خبرات (RMG).

درع الأمن السيبراني في عصر التحول الرقمي

في ظل التطور المتسارع لبرامج التحول الرقمي ورؤية المملكة 2030 الطموحة، أصبحت حماية الأصول الرقمية والبيانات الحساسة أولوية قصوى للجهات الحكومية والقطاعين العام والخاص في المملكة العربية السعودية. لم يعد الأمر مقتصراً على مجرد اتخاذ تدابير أمنية متفرقة، بل أصبح يتطلب نهجاً هيكلياً وممنهجاً يضمن استمرارية الأعمال وثقة المتعاملين. هذا النهج هو ما يوفره المعيار الدولي (ISO 27001).

تعتبر شهادة (ISO 27001) المعيار الذهبي لإدارة أمن المعلومات (ISMS) على مستوى العالم. إنها ليست مجرد قائمة تدقيق، بل إطار عمل شامل يغطي الجوانب البشرية والتقنية والإجرائية للأمن. يهدف هذا المقال إلى استكشاف جوهر هذا المعيار، وفوائده الاستراتيجية للمؤسسات السعودية، وكيفية توظيفه لضمان أعلى مستويات الحماية والامتثال التنظيمي.

ما هو معيار (ISO 27001)؟ الإطار المنهجي لأمن المعلومات

معيار (ISO 27001) هو المواصفة القياسية الدولية التي تحدد متطلبات إنشاء وتطبيق وصيانة وتحسين نظام إدارة أمن المعلومات (Information Security Management System – ISMS). ببساطة، هو خارطة طريق تضمن أن أمن المعلومات تتم إدارته بفعالية.

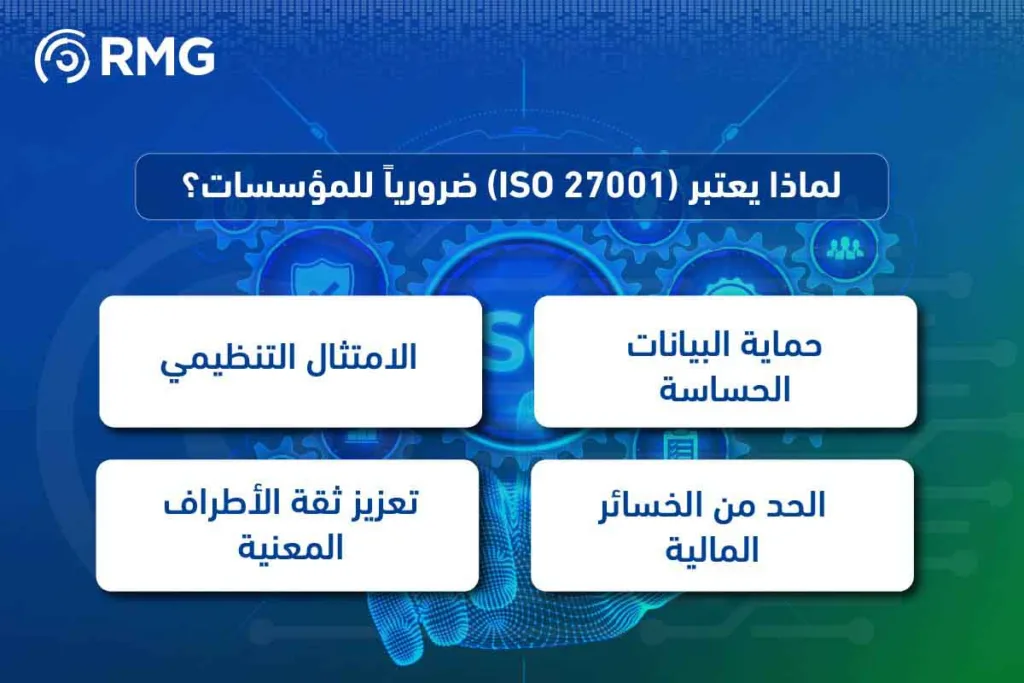

لماذا يعتبر (ISO 27001) ضرورياً للمؤسسات؟

تكمن أهمية (ISO 27001) في قدرته على تحويل الأمن من تكلفة تشغيلية إلى ميزة تنافسية. يوفر المعيار منهجية واضحة لإدارة المخاطر، مما يضمن تحديد التهديدات ونقاط الضعف ومعالجتها بشكل استباقي.

- حماية البيانات الحساسة: يضمن تطبيق (ISO 27001) حماية بيانات العملاء، الملكية الفكرية، والمعلومات الحكومية السرية.

- الامتثال التنظيمي: يساعد المؤسسات على تلبية متطلبات اللوائح والتشريعات المحلية والدولية، خاصة تلك المتعلقة بالأمن السيبراني وحماية البيانات.

- الحد من الخسائر المالية: يقلل نظام (ISMS) الفعال من احتمالية وقوع خروقات أمنية مكلفة مالياً ومعنوياً.

- تعزيز ثقة الأطراف المعنية: تمنح شهادة (ISO 27001) العملاء والشركاء والمساهمين ثقة في قدرة المؤسسة على إدارة معلوماتهم بشكل آمن.

متطلبات نظام إدارة أمن المعلومات (ISMS) وفقاً لـ (ISO 27001)

يتمحور نظام (ISMS) حول دورة (Plan-Do-Check-Act) أو (PDCA)، وهو ما يضمن التحسين المستمر. يتطلب تحقيق شهادة (ISO 27001) الالتزام بمتطلبات محددة تشمل كافة جوانب الحوكمة الأمنية.

العناصر الأساسية لمتطلبات (ISO 27001):

- السياق التنظيمي: فهم بيئة المؤسسة واحتياجات الأطراف المعنية وتحديد نطاق تطبيق (ISO 27001).

- القيادة: إظهار التزام الإدارة العليا وتحديد سياسة أمن المعلومات.

- التخطيط: تحديد المخاطر والفرص، ووضع أهداف واضحة للأمن السيبراني.

- الدعم: توفير الموارد اللازمة، وتدريب الموظفين، والتحكم في الوثائق.

- التشغيل: تنفيذ عملية تقييم المخاطر ومعالجتها، وتطبيق ضوابط الملحق (A).

- تقييم الأداء: مراقبة وقياس وتقييم (ISMS) وإجراء عمليات التدقيق الداخلي.

- التحسين: اتخاذ إجراءات تصحيحية والتحسين المستمر لفعالية (ISMS).

الملحق (A) في (ISO 27001): قائمة ضوابط الأمن الشاملة

يحتوي الملحق (A) في معيار (ISO 27001) على قائمة شاملة من الضوابط الأمنية التي يجب على المؤسسة النظر في تطبيقها لمعالجة المخاطر المحددة. هذه الضوابط تشكل العمود الفقري لحماية المؤسسة.

أهم المجالات التي يغطيها الملحق (A) في (ISO 27001):

- الضوابط التنظيمية: مثل سياسات أمن المعلومات، توزيع الأدوار والمسؤوليات، وإدارة الأصول.

- أمن الموارد البشرية: التوعية والتدريب، وشروط التوظيف، وإنهاء الخدمة.

- إدارة الأصول: تحديد الأصول وحمايتها، وضمان تصنيفها وملكيتها.

- التحكم في الوصول (Access Control): إدارة حقوق الوصول للمستخدمين، والتحكم في الشبكة والتطبيقات.

- التشفير: استخدام تقنيات التشفير لحماية البيانات أثناء النقل والتخزين.

- الأمن المادي والبيئي: حماية المكاتب ومناطق معالجة المعلومات من التهديدات الفيزيائية.

- أمن العمليات: إدارة تغييرات النظام، إجراء النسخ الاحتياطي، وحماية برمجيات الاختبار والإنتاج.

- إدارة الحوادث: الاستجابة للحوادث الأمنية والتعافي منها وتوثيق الدروس المستفادة.

- استمرارية الأعمال: التخطيط لاستمرارية الأعمال وإدارة التعافي من الكوارث.

- الامتثال: الالتزام بالمتطلبات التشريعية والتنظيمية والعقدية ذات الصلة.

يجب على كل مؤسسة أن تجري تقييماً دقيقاً للمخاطر لتحديد أي من ضوابط (ISO 27001) في الملحق (A) هو الأكثر ملاءمة لاحتياجاتها التشغيلية ومخاطرها الفريدة.

(ISO 27001) في سياق الامتثال واللوائح السعودية

تولي المملكة العربية السعودية أهمية قصوى للأمن السيبراني، حيث وضعت الهيئات الرقابية كالهيئة الوطنية للأمن السيبراني (NCA) ومؤسسة النقد العربي السعودي (SAMA) إطارات ومتطلبات إلزامية للجهات الحكومية والمالية.

تطبيق (ISO 27001) يمثل أساساً متيناً يساعد المؤسسات على تحقيق الامتثال الفعال لهذه المتطلبات الوطنية. فهو يوفر الهيكلية والإجراءات الموثقة التي تتوافق مع مبادئ ومعايير الأمن السيبراني التي تفرضها الجهات الرقابية.

فوائد (ISO 27001) للجهات السعودية:

| القطاع | الفائدة من تطبيق هذا المعيار |

| الجهات الحكومية | تحقيق مستهدفات الحوكمة الأمنية، حماية البنية التحتية الوطنية الحساسة، وضمان الالتزام بسياسات الهيئة الوطنية للأمن السيبراني (NCA). |

| القطاع الخاص والشركات الكبرى | بناء الثقة مع العملاء الدوليين والمحليين، فتح أسواق جديدة تتطلب هذا المعيار الدولي، وتلبية المتطلبات التعاقدية في مشاريع الرؤية. |

| القطاع المالي والمصرفي | دعم الامتثال لمتطلبات مؤسسة النقد العربي السعودي (SAMA)، وإدارة مخاطر الاحتيال والعمليات المصرفية الرقمية بشكل آمن. |

إن امتلاك الشهادة الدولية يثبت التزام المؤسسة بالمعايير العالمية، مما يسهل عمليات التدقيق والامتثال مع اللوائح المحلية، ويقلل من عبء إثبات الكفاءة الأمنية بشكل متكرر.

استراتيجية تطبيق المعيار الدولي لأمن المعلومات: رحلة الحصول على الشهادة

إن رحلة التطبيق تتطلب التزاماً من القيادة العليا وتخطيطاً دقيقاً. يمكن تقسيم هذه الرحلة إلى مراحل رئيسية تضمن الانتقال السلس نحو الحصول على الشهادة.

المراحل الأساسية لتطبيق المعيار الدولي لأمن المعلومات:

- مرحلة التقييم الأولي وتحديد النطاق: تحديد الأصول الحساسة، وتحديد حدود (ISMS)، وإجراء تحليل الفجوة مقابل متطلبات المعيار.

- مرحلة تقييم المخاطر والمعالجة: تحليل شامل للمخاطر الأمنية، وتحديد مستوى المخاطر المقبول، واختيار الضوابط المناسبة من الملحق (A) لتقليل تلك المخاطر.

- مرحلة التطبيق والتوثيق: إنشاء وتطبيق السياسات والإجراءات والضوابط المحددة، وتوثيق جميع عمليات (ISMS) المطلوبة بموجب المواصفة القياسية.

- مرحلة المراقبة والتدقيق الداخلي: قياس أداء (ISMS)، وإجراء مراجعات الإدارة، والتحقق من فعالية الضوابط المطبقة.

- مرحلة التدقيق الخارجي والحصول على الشهادة الدولية: إجراء تدقيق المرحلة الأولى (توثيق) والمرحلة الثانية (تطبيق وفعالية) من قبل جهة مانحة للشهادات معتمدة.

تتطلب هذه العملية خبرة متخصصة لضمان عدم إغفال أي متطلب من متطلبات هذا النظام الإداري المعقدة، والتأكد من ملاءمة النظام لثقافة المؤسسة.

الأمن المستدام: ما بعد الحصول على شهادة الاعتماد الأمني العالمي

إن الحصول على شهادة الاعتماد الأمني العالمي ليس نهاية المطاف، بل هو بداية لالتزام مستمر. يتطلب الالتزام الحفاظ على النظام وتحديثه بشكل دوري ليواكب التهديدات المتغيرة والتطورات التقنية.

- التحسين المستمر: يجب مراجعة (ISMS) باستمرار لضمان فعاليته واستمرارية ملاءمته.

- التدقيق السنوي للمراقبة: تخضع المؤسسة لعمليات تدقيق سنوية للتأكد من استمرار الالتزام بمتطلبات المعيار.

- إعادة الاعتماد: يجب إعادة الحصول على الاعتماد الدولي كل ثلاث سنوات.

إن استدامة الالتزام بمتطلبات نظام إدارة أمن المعلومات هي ما يضمن بقاء المؤسسة في طليعة الجهات التي تتبنى أفضل ممارسات الأمن السيبراني.

خدمات شركة ريناد المجد (RMG) لدعم تطبيق المعايير الدولية للأمن

في ظل الحاجة الملحة للخبرات المتخصصة لتطبيق هذا المعيار بنجاح، تبرز شركة ريناد المجد (Rinad Al Majd – RMG) كشريك استراتيجي موثوق به في المملكة العربية السعودية. تتخصص (RMG) في تقديم حزمة متكاملة من الخدمات التي تغطي جميع مراحل رحلة الاعتماد الأمني لضمان تحقيق أعلى مستويات الجودة والامتثال.

أبرز خدمات شركة ريناد المجد (RMG) في مجال أمن المعلومات (ISMS):

- الاستشارات والتخطيط:

- تحديد نطاق (ISMS): المساعدة في تحديد الحدود الدقيقة لنظام إدارة أمن المعلومات بما يتوافق مع أهداف المؤسسة ومتطلبات المعيار القياسي.

- تحليل الفجوة والتقييم الأولي: إجراء تقييم شامل للوضع الأمني الحالي للمؤسسة مقابل متطلبات المواصفة الدولية وتحديد أولويات العمل.

- إدارة المخاطر والتطبيق:

- تقييم ومعالجة المخاطر: تطبيق منهجيات متقدمة لتقييم المخاطر واختيار وتطبيق ضوابط الملحق (A) في هذه المواصفة بشكل فعال.

- تطوير الوثائق والسياسات: صياغة جميع الوثائق والسياسات والإجراءات اللازمة لنظام (ISMS) بما يتوافق مع المعيار.

- التدريب والتأهيل:

- تدريب المدققين الداخليين: تأهيل فريق داخلي مختص لضمان إجراء عمليات التدقيق الدورية لنظام أمن المعلومات.

- برامج التوعية بالأمن السيبراني: تصميم وتنفيذ حملات توعية شاملة للموظفين لتعزيز الثقافة الأمنية، وهي عنصر حاسم في نجاح (ISMS).

- التدقيق والمتابعة:

- التدقيق الداخلي والاستعداد للشهادة: إجراء تدقيقات داخلية محاكية للتدقيق الخارجي لضمان جاهزية المؤسسة للحصول على شهادة الاعتماد الدولية.

- المتابعة والدعم المستمر: تقديم الدعم الفني والاستشاري للحفاظ على الشهادة وتحقيق التحسين المستمر لـ (ISMS) بعد الاعتماد.

دعوة للتعاون والاستفادة من خبرات شركة ريناد المجد (RMG)

إن قرار تطبيق معيار بحجم (ISO 27001) هو قرار استراتيجي يتطلب شريكاً يمتلك العمق المعرفي والخبرة العملية في البيئة السعودية. شركة ريناد المجد (RMG) تدرك التحديات الفريدة التي تواجهها الجهات الحكومية وشركات القطاع الخاص في تحقيق التوازن بين الابتكار والأمن والامتثال للمتطلبات الوطنية.

نحن في (RMG) ملتزمون بتمكين مؤسستك من بناء نظام (ISMS) قوي وفعال يلبي متطلبات هذا الإطار العالمي ويتكامل بسلاسة مع لوائح الأمن السيبراني في المملكة. خبرتنا الواسعة في مساعدة العديد من الكيانات السعودية في الحصول على شهادة التوافق الأمني تضمن لك مساراً واضحاً وموثوقاً نحو النجاح.

لا تدع أمن معلوماتك يمثل نقطة ضعف، بل اجعله مصدر قوة. ندعو جميع الجهات الحكومية والخاصة والشركات الكبرى إلى التواصل معنا اليوم لبدء رحلة تطبيق المعايير الأمنية وتحصين أصولها الرقمية بموثوقية وكفاءة عالمية.

الأسئلة الشائعة حول معيار (ISO 27001)

ما هو الفرق بين (ISO 27001) و (ISO 27002)؟

: (ISO 27001) هو المعيار الذي يحدد متطلبات نظام إدارة أمن المعلومات (ISMS). أما (ISO 27002)، فهو يقدم مجموعة من الإرشادات وأفضل الممارسات لضوابط الأمن التي يمكن استخدامها في الملحق (A) من (ISO 27001). باختصار، المواصفة القياسية هي “ماذا يجب أن تفعله” و (ISO 27002) هو “كيف تفعله”.

كم يستغرق الحصول على شهادة (ISO 27001)؟

يختلف الوقت اللازم حسب حجم المؤسسة وتعقيد عملياتها ومستوى الأمن الحالي لديها. عادةً ما تستغرق العملية من ستة أشهر إلى سنة كاملة للتطبيق الفعال قبل البدء بالتدقيق الخارجي والحصول على الشهادة الأمنية.

هل (ISO 27001) إلزامي في السعودية؟

بشكل عام، هو ليس إلزامياً كقانون عام على جميع المؤسسات، لكنه غالباً ما يكون إلزامياً بموجب: (1) عقود معينة تتطلب مستوى عالياً من الأمن، أو (2) متطلبات الجهات الرقابية مثل (NCA) أو (SAMA) التي قد تطلب إطار عمل أمني مكافئ أو متوافق معه. الشهادة تضمن الامتثال لهذا الإطار.

هل يغطي (ISO 27001) الأمن السيبراني فقط؟

ا. هذا المعيار أشمل، حيث يغطي الأمن السيبراني (Cybersecurity) وأمن المعلومات المادية والإجرائية، مثل حماية المستندات الورقية، والتحكم في وصول الموظفين، وإدارة استمرارية الأعمال. إنه نظام شامل يضمن أمن المعلومات بجميع أشكالها.

من هي الجهة التي تمنح شهادة (ISO 27001)؟

لا تمنح المنظمة الدولية للتوحيد القياسي (ISO) الشهادات مباشرة. يتم منح هذه الشهادة من قبل جهات إصدار شهادات خارجية ومستقلة ومعتمدة (Certification Bodies) بعد إتمام عملية التدقيق بنجاح.